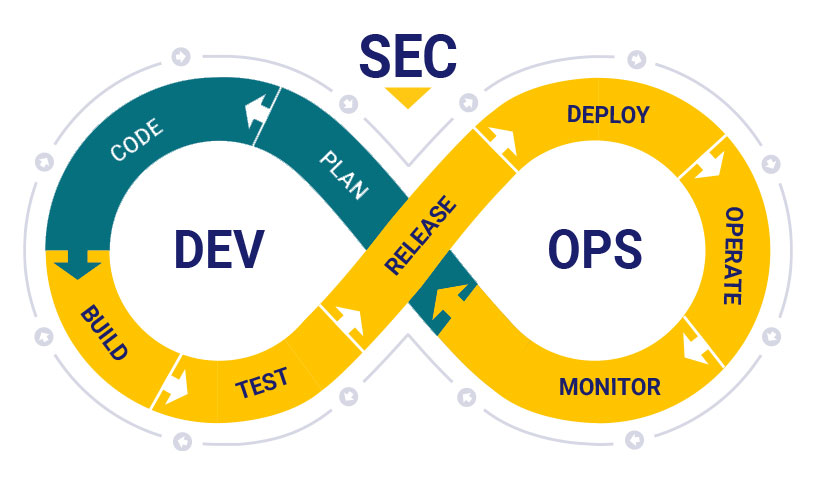

Dans un paysage numérique où les cyberattaques se complexifient, la sécurité ne peut plus être une simple étape finale avant la mise en production. Le DevSecOps est l’évolution naturelle du DevOps ; il s’agit d’une culture, d’une philosophie et d’un ensemble de pratiques qui intègrent la sécurité dès les premières étapes du cycle de vie du développement logiciel (SDLC). En prônant le concept de “Shift Left” (décalage vers la gauche), le DevSecOps vise à identifier et à corriger les vulnérabilités le plus tôt possible, transformant la sécurité d’un goulot d’étranglement en un accélérateur de livraison.

Pour les ingénieurs, les architectes et les responsables de la sécurité, le DevSecOps représente un changement de paradigme majeur. Il ne s’agit plus de choisir entre vitesse et sécurité, mais de fusionner les deux grâce à l’automatisation. Comprendre le DevSecOps, c’est savoir comment bâtir des pipelines de livraison continue (CI/CD) où les tests de sécurité sont transparents, garantissant que chaque ligne de code poussée vers le système d’information est non seulement fonctionnelle, mais aussi protégée contre les menaces modernes.

1. Définition et fondements techniques du concept

Pour vulgariser le DevSecOps, imaginez la construction d’une voiture de sport. Dans une approche traditionnelle, on construit la voiture pour la vitesse, et on teste les freins une fois qu’elle est terminée. Si les freins échouent, il faut parfois démonter toute la voiture. Dans le DevSecOps, on intègre des capteurs de sécurité sur chaque pièce dès sa fabrication : on teste les freins, les ceintures et les airbags à chaque étape de l’assemblage. Ainsi, la voiture sort de l’usine prête à rouler vite en toute sécurité, sans retours coûteux en arrière.

Techniquement, le DevSecOps repose sur l’automatisation des contrôles au sein du pipeline :

- SAST (Static Application Security Testing) : Analyse du code source sans l’exécuter pour trouver des failles de logique ou des secrets (mots de passe) oubliés.

- DAST (Dynamic Application Security Testing) : Test de l’application en cours d’exécution pour simuler des attaques externes (injections SQL, XSS).

- SCA (Software Composition Analysis) : Vérification des bibliothèques open-source utilisées pour s’assurer qu’elles ne contiennent pas de vulnérabilités connues.

L’architecture DevSecOps s’appuie massivement sur l’Infrastructure as Code (IaC). Les configurations réseaux et serveurs sont écrites sous forme de code, ce qui permet de les scanner automatiquement avant le déploiement. Pour assurer une isolation et une répétabilité parfaites, les outils de sécurité sont souvent exécutés dans des conteneurs Docker. Ce code de sécurité est stocké dans des dépôts Git, permettant une traçabilité totale et une maintenance applicative facilitée, tout en exploitant la puissance du Cloud Computing pour scaler les tests de sécurité à l’échelle de l’entreprise.

2. À quoi sert ce domaine dans le monde professionnel ?

Le DevSecOps est le garant de la confiance numérique et de la conformité réglementaire. Dans le secteur de la FinTech, il est vital pour protéger les transactions. Exemple concret : Une banque en ligne utilise le DevSecOps pour scanner chaque mise à jour de son application mobile. Si un développeur introduit par erreur une faille permettant d’intercepter un jeton d’authentification, le pipeline CI/CD bloque automatiquement le déploiement. Cela évite des pertes financières massives et préserve la réputation de l’institution.

Dans le domaine du E-commerce, il protège les données personnelles des clients. Cas d’usage technologique : Lors de périodes de fort trafic comme le Black Friday, les entreprises déploient de nouvelles fonctionnalités très rapidement. Le DevSecOps s’assure que ces changements respectent le RGPD en vérifiant que les flux de données restent chiffrés. En intégrant des outils de veille technologique automatique sur les nouvelles failles, l’entreprise réduit son exposition aux risques de fuites de données massives.

Pour les Éditeurs de Logiciels (SaaS), il permet une conformité continue. Exemple en entreprise : Une société de logiciels de santé utilise le DevSecOps pour s’assurer que ses conteneurs respectent les normes HDS (Hébergement de Données de Santé). Le système génère automatiquement des rapports de conformité à chaque build. Cette transparence simplifie les audits et permet de tout savoir sur la cybersécurité interne, transformant la sécurité en un argument de vente majeur pour les clients B2B exigeants.

3. Classement des 10 points clés ou composants essentiels

- Shift Left : Intégrer la sécurité dès la phase de planification et de conception.

- Automatisation CI/CD : Insérer des tests de sécurité automatiques à chaque “commit” de code.

- SAST (Analyse Statique) : Scanner le code source à la recherche de failles avant la compilation.

- SCA (Analyse des dépendances) : Inventorier et sécuriser toutes les bibliothèques tierces utilisées.

- Secrets Management : Utiliser des coffres-forts numériques (Vault) pour ne jamais coder de mots de passe en dur.

- IaC Scanning : Vérifier que les fichiers Terraform ou CloudFormation ne créent pas de brèches réseau.

- DAST (Analyse Dynamique) : Tester l’application “vivante” contre les attaques courantes.

- Compliance as Code : Transformer les règles métier et légales en tests automatisés.

- Observabilité & Monitoring : Surveiller les comportements anormaux en production pour réagir en temps réel.

- Culture de Responsabilité Partagée : Faire en sorte que la sécurité soit l’affaire de tous (Dev, Ops et Sec).

4. Guide de choix selon votre projet professionnel

Le DevSecOps demande une montée en compétence hybride, mêlant développement, administration système et expertise en sécurité.

| Profil | Stratégie recommandée | Outils à privilégier | Objectif métier |

| Développeur | Apprendre le “Secure Coding” | SonarQube, Snyk, Python | Écrire du code robuste par défaut |

| Ops / SysAdmin | Maîtriser l’automatisation de la sécurité | Terraform, Docker, Ansible | Sécuriser l’infrastructure à l’échelle |

| Expert Sécurité | Se former aux outils de pipeline CI/CD | GitLab CI, Jenkins, OWASP ZAP | Devenir un “Security Champion” |

| Manager IT | Piloter la conformité et les KPIs | Dashboards de vulnérabilités | Réduire le risque global du SI |

Pour ceux qui souhaitent se spécialiser, les bootcamps en cybersécurité et DevOps sont les parcours les plus adaptés pour acquérir une vision 360°. Savoir manipuler des bases SQL de manière sécurisée ou utiliser le langage Python pour automatiser des tâches de remédiation sont des compétences très recherchées dans les métiers data qui recrutent des profils DevSecOps.

5. L’impact de l’intelligence artificielle sur le DevSecOps

L’IA révolutionne le DevSecOps en passant d’une détection réactive à une remédiation proactive. Cas technologique : L’intelligence artificielle générative est désormais capable non seulement de détecter une faille de sécurité dans le code, mais aussi de proposer instantanément le correctif (patch) approprié. Cela réduit drastiquement le “Mean Time To Repair” (MTTR), permettant aux équipes de boucher les trous de sécurité avant même qu’ils ne soient exploitables.

En entreprise, l’IA facilite l’analyse des faux positifs. Exemple en entreprise : Un grand groupe utilise le machine learning pour trier les milliers d’alertes générées par les outils de scan. L’IA apprend à reconnaître les alertes non pertinentes basées sur le contexte de l’application, permettant aux experts de se concentrer sur les menaces réelles. Cette optimisation de la maintenance applicative de sécurité permet de gagner un temps précieux et d’éviter la fatigue des alertes.

Enfin, l’IA améliore la détection des menaces complexes via le NLP. En analysant les logs de serveurs et les échanges réseau en langage naturel, l’IA peut identifier des schémas d’attaque sophistiqués que des règles statiques manqueraient. Pour maîtriser ces nouveaux outils, il est crucial de comprendre comment l’IA s’intègre dans le pipeline DevSecOps pour devenir un partenaire autonome de la défense périmétrique du système d’information.

6. Comprendre les paradigmes et concepts avancés

Un concept fondamental du DevSecOps est le Zero Trust. Dans ce paradigme, on part du principe que le réseau est déjà compromis. Chaque accès, qu’il vienne de l’intérieur ou de l’extérieur, doit être vérifié et autorisé. Le DevSecOps automatise cette vérification via des politiques d’identité et de gestion des accès (IAM) intégrées directement dans le code des applications, renforçant la sécurité au niveau de chaque micro-service.

Un autre paradigme avancé est celui de la Sécurité Immuable. Au lieu de “réparer” un serveur compromis, on utilise le DevSecOps pour détruire l’instance vulnérable et en recréer une nouvelle, saine, à partir d’une image certifiée. Cela est rendu possible par l’utilisation de Docker et du Cloud Computing. Cette approche supprime la persistance pour les attaquants et garantit que l’environnement de production est toujours dans un état connu et sécurisé.

L’utilisation de Gatekeeper et de l’Admission Control dans Kubernetes permet également de s’assurer qu’aucun conteneur ne peut être déployé s’il ne respecte pas les règles de sécurité définies par l’équipe SecOps. Cette gouvernance automatisée garantit que le rythme effréné du développement ne se fait jamais au détriment de la sécurité, un aspect vital pour la résilience du système d’information face aux cybermenaces émergentes.

7. L’évolution historique : du silo à l’intégration totale

L’approche de la sécurité a radicalement changé en trois décennies :

- Années 2000 : La sécurité “Périmétrique”. On construit des murs (firewalls) autour du réseau. Une fois à l’intérieur, tout est permis.

- Années 2010 : L’essor du DevOps. On va vite, mais la sécurité est souvent oubliée ou traitée à la fin comme un obstacle.

- 2015-2020 : Naissance du DevSecOps. On réalise que la sécurité doit être automatisée pour suivre la cadence des déploiements quotidiens.

- 2023-2025 : L’ère du “Shift Left” total. La sécurité est testée dès le premier clavier, avec des outils intégrés dans les IDE des développeurs.

- Aujourd’hui : Le DevSecOps Autonome. L’IA gère la détection, la priorisation et le correctif automatique des failles en temps réel.

8. Idées reçues, limites et défis techniques

L’idée reçue la plus courante est que “le DevSecOps ralentit le développement”. C’est le contraire sur le long terme : en corrigeant les failles tôt, on évite les crises majeures en production qui peuvent arrêter le business pendant des jours. Le défi est de ne pas surcharger les développeurs. Trop d’alertes de sécurité tuent la productivité. Il faut savoir calibrer les outils pour ne remonter que les risques critiques et significatifs.

Une limite technique majeure réside dans la Complexité de la Stack. Intégrer SAST, DAST, SCA et IaC scanning demande une expertise pointue. Exemple en entreprise : Une PME peut se retrouver perdue face à la dizaine d’outils nécessaires pour un pipeline complet. Le défi est de privilégier l’intégration plutôt que la multiplication des outils, en choisissant des plateformes “tout-en-un” qui centralisent la visibilité des risques.

Enfin, la Culture reste le défi n°1. Le DevSecOps échoue si les développeurs voient la sécurité comme une contrainte imposée d’en haut. La formation à la cybersécurité offensive (apprendre à attaquer pour mieux défendre) est un excellent moyen de motiver les équipes. Le but est de créer une “Empathie de Sécurité” entre les équipes, où chacun comprend que la protection des données est le socle de la valeur produite par l’entreprise.

9. Conclusion et perspectives d’avenir

Le DevSecOps en 2026 est devenu la norme absolue de l’ingénierie logicielle. En réconciliant les impératifs de vitesse, de qualité et de protection, il permet aux organisations de naviguer sereinement dans un monde numérique instable. C’est le moteur de la “Continuité de Sécurité”, où la défense du patrimoine informationnel est une tâche de chaque instant, partagée par tous les acteurs de la chaîne technique.

L’avenir se dessine vers une sécurité “invisible” et auto-réparatrice. Nous nous dirigeons vers un monde où le code sera capable de se protéger lui-même et où les infrastructures s’adapteront dynamiquement aux menaces détectées par l’IA. Maîtriser le DevSecOps aujourd’hui, c’est s’assurer d’être un architecte de la confiance, capable de bâtir les forteresses numériques agiles de demain.

Aspirez-vous à maîtriser les rouages du Big Data et à concevoir des architectures de données massives ? Notre formation Data Engineer & Ops vous apprend à explorer l’écosystème distribué et le traitement de flux à grande échelle, afin de propulser votre expertise vers les frontières de l’ingénierie des données.

Merci pour votre lecture ! Si vous souhaitez découvrir nos prochains articles autour de la Data et de l’IA, vous pouvez nous suivre sur Facebook, LinkedIn et Twitter pour être notifié dès la publication d’un nouvel article !